Rannoh恢复工具

1. 前言

Rannoh勒索病毒是早期的勒索软件之一,其最初出现于2012年,随后在多个变种中持续演变。Rannoh以加密文件为主要手段,采用对称和非对称加密结合的方式,使得解密变得极为困难。该病毒主要通过恶意电子邮件附件和伪造的软件下载链接传播,一旦感染系统便立即执行文件加密。Rannoh的出现标志着勒索软件从简单的恶意软件向复杂的加密勒索形式的转变,并且在技术上不断进化,强化了加密算法与防御逃避手段。

2. 特征

Rannoh勒索病毒在系统感染后,迅速加密目标文件,并为其添加独特的后缀,如“.locked”或“.r3d”,以便受害者识别被加密的数据。Rannoh会生成一封勒索信,通常以“.txt”文件形式保存,放置在桌面和主要文件夹中,勒索信包含支付赎金的具体指引,通常要求比特币支付,并提供了攻击者的联系方式用于支付后获取解密密钥。

此外,Rannoh会更改系统的桌面背景,以红色警告或其他醒目设计提示受害者文件已被加密,引导其查看勒索信并遵从指示进行支付。值得注意的是,Rannoh还具有一定的反分析功能,能够检测虚拟机和调试环境,并尝试在这些环境下关闭自身,以避免被安全研究人员逆向分析。这种隐蔽性和攻击性使Rannoh在早期勒索软件中极具代表性,并推动了勒索软件的加密和威慑手段发展。

3. 工具使用说明

重要!确保首先从系统中删除恶意软件,否则它会反复锁定您的系统或加密文件。任何可靠的防病毒解决方案都可以为您做到这一点。

- 下载RannohDecryptor.zip。

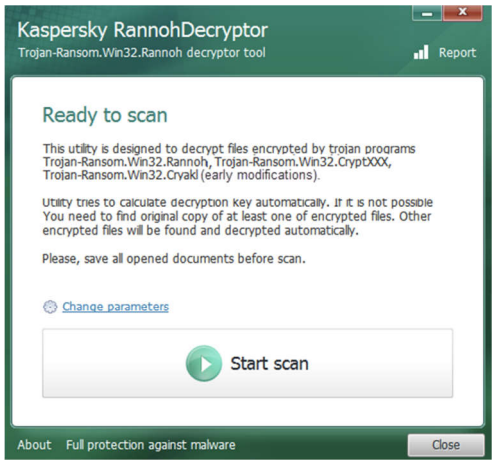

- 在受感染的计算机上运行 RannohDecryptor.exe。

- 在主窗口中,单击“开始扫描”。

- 指示一个加密文件和一个未加密文件的路径。

- 等到找到并解密文件。

- 如果需要,请重新启动计算机。

- 删除名为 locked 的加密文件的副本。 成功解密后,使用选项“解密后删除加密文件”。 请注意:如果选择“解密后删除加密文件”选项,则解密的文件将以原始名称保存。

- 默认情况下,工具日志保存在系统磁盘(安装了操作系统的磁盘)上。

日志文件名为:UtilityName.Version_Date_Time_log.txt

例如,C:\RannohDecryptor.1.1.0.0_02.05.2012_15.31.43_log.txt

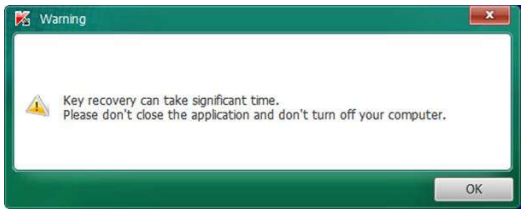

如果您选择了由 CryptXXX v2 加密的文件,加密密钥恢复可能需要相当长的时间。在这种情况下,该工具会查看以下消息: