XORIST恢复工具

1. 前言

XORIST 勒索病毒是一种通过加密文件并要求支付赎金来恢复文件的恶意软件。最早出现在2015年左右,XORIST 以其独特的加密方式和较强的隐蔽性而闻名。该病毒的特点是使用 XOR 加密算法,这种加密方式使得受害者的文件在加密后无法恢复,除非通过攻击者提供的解密工具。XORIST 通过钓鱼邮件、恶意附件以及漏洞利用来传播,受害者一旦感染,文件会迅速被加密并附上特定后缀。攻击者会要求支付赎金以获取解密密钥。随着时间的推移,XORIST 勒索病毒的变种不断出现,其传播方式和攻击目标也发生了一定变化,成为一种相对成熟的勒索病毒。

2. 特征

XORIST 勒索病毒通过使用 XOR 加密算法对受害者的文件进行加密,文件加密后会附加特定后缀,如“.XORIST”或“.locked”,使得文件无法访问。病毒会在每个加密目录中生成勒索信,通常为“README.txt”或“HELP_DECRYPT.txt”,勒索信中要求受害者支付赎金,通常通过比特币等加密货币支付,并提供详细的支付信息和时间限制,威胁称未按时支付赎金将导致文件永久丢失或无法解密。

XORIST 主要通过钓鱼邮件、恶意附件以及漏洞利用工具传播,通常伪装成正常的邮件,如账单、订单确认或重要通知,诱使用户点击恶意链接或附件。一旦病毒执行,它便开始加密目标系统中的文件。该病毒还能够通过网络漏洞或 RDP(远程桌面协议)传播,特别是在企业网络中,进一步扩大感染范围。

XORIST 勒索病毒还具备一定的反分析和逃避检测能力,能够识别虚拟机或沙箱环境,避免在安全分析中被发现。它通过加密算法和混淆技术隐藏其恶意行为,同时禁用防病毒软件和修改系统设置,以减少被检测和清除的可能性。XORIST 的攻击方式具有高度定向性,通常通过精心设计的钓鱼邮件进行攻击,提高感染成功率并最大化赎金回报。

3. 工具使用说明

重要提示:确保首先从系统中删除恶意软件。否则,它将反复锁定您的系统或加密文件。任何可靠的防病毒解决方案都可以为您做到这一点。如果您的系统通过 Windows 远程桌面功能遭到入侵,我们还建议更改允许远程登录的所有用户的所有密码,并检查本地用户帐户中是否有攻击者可能已添加的其他帐户。

文件解密步骤:

- 从提供此“操作方法”文档的同一站点下载解密器。

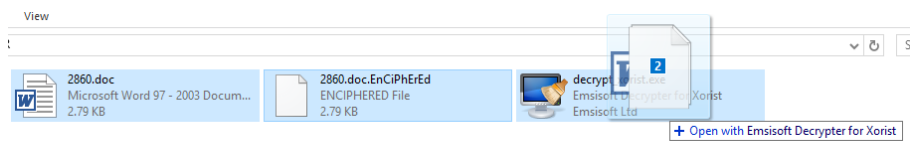

- 下载后,选择您的文件对,然后使用鼠标将其拖放到解密程序的可执行文件上:

- 一旦释放鼠标按键,解密程序将开始重建所需的加密参数。根据勒索软件的不同,这个过程可能需要相当长的时间。

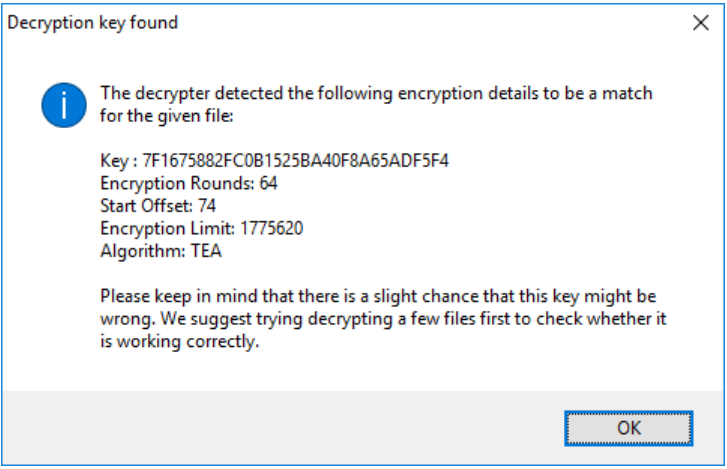

- 恢复过程完成后,解密器将显示重建的加密详细信息。该显示仅供参考,以确认已找到所需的加密详细信息:

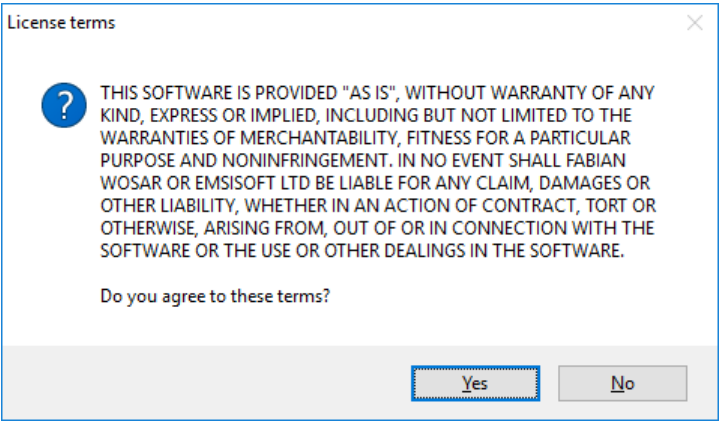

- 接下来将显示许可条款,您必须通过单击“是”按钮来同意这些条款:

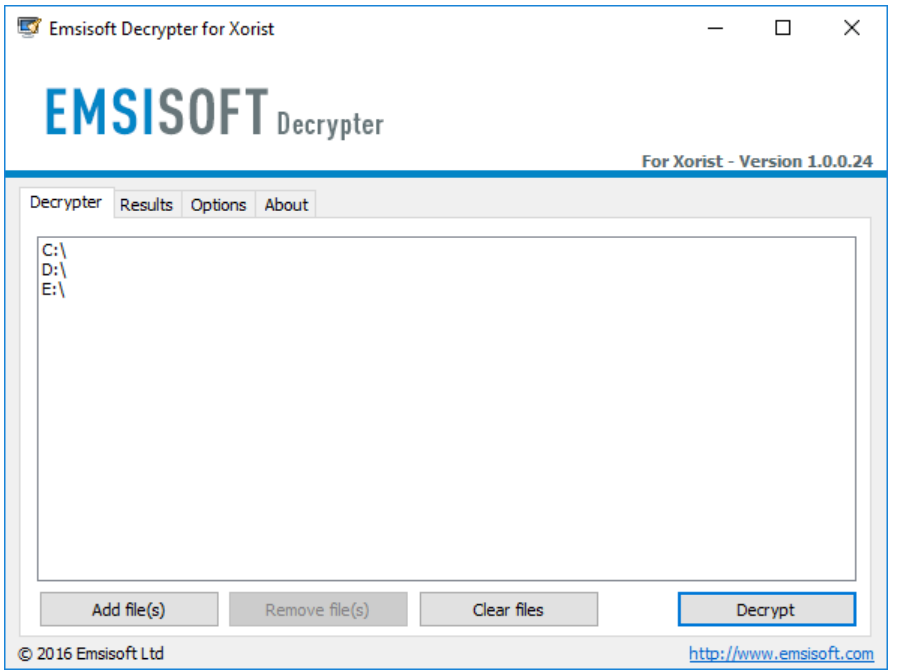

- 一旦接受许可条款,主解密器用户界面将打开:

- 默认情况下,解密器将在解密的位置预填充当前连接的驱动器和网络驱动器。可以使用“添加”按钮添加其他位置。此外,对象列表接受通过拖放添加的文件和位置。

- 解密器通常根据特定的恶意软件系列提供各种选项。可用选项位于“选项”选项卡中,可以在那里启用或禁用。您可以在下面找到可用选项的详细列表。

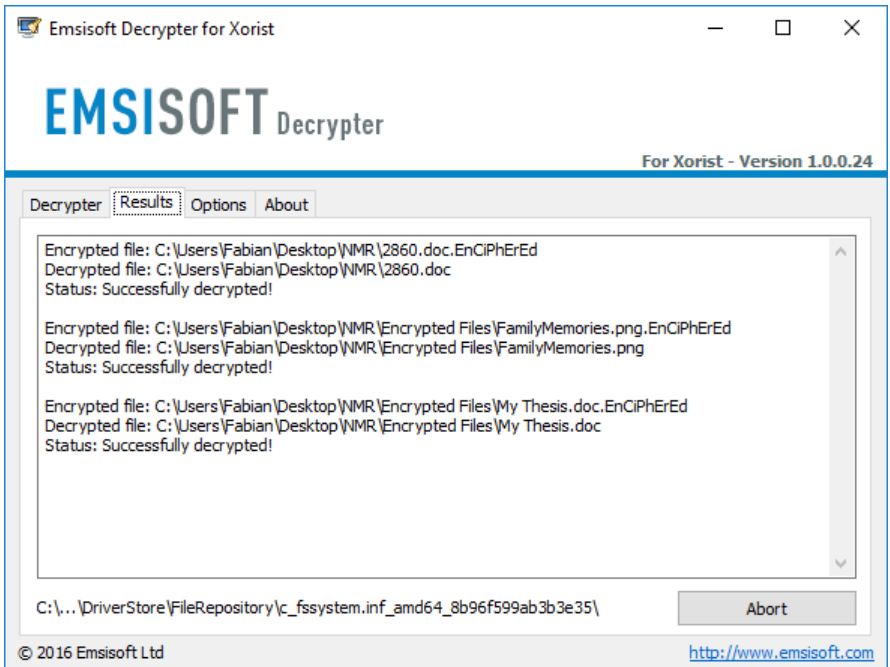

- 将要解密的所有位置添加到列表中后,单击“解密”按钮开始解密过程。屏幕将切换到状态视图,通知您文件的当前进程和解密状态:

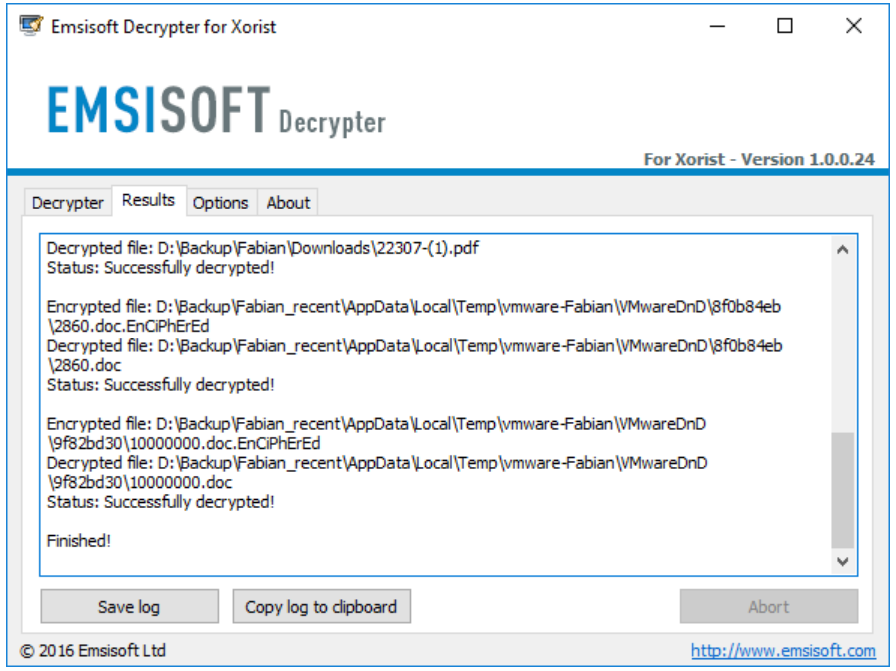

- 解密过程完成后,解密器将通知您:

如果您需要报告作为个人记录,可以点击“保存日志”按钮进行保存。如果需要,您也可以将其直接复制到剪贴板,以粘贴到电子邮件或论坛帖子中。

可用的解密器选项:

- 保留加密文件:由于勒索软件不会保存有关未加密文件的信息,解密器无法保证解密的数据与之前加密的数据相同。因此,默认情况下,解密器将保留加密文件。如果您希望在解密后删除加密文件,则可以禁用此选项。如果磁盘空间有限,则可能需要考虑这一点。